講義詳細

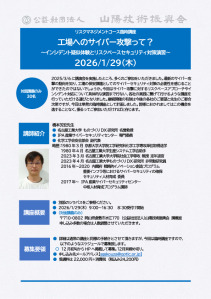

リスクマネジメントコース(2025年度)

工場へのサイバー攻撃って?

昼食があります

お申し込みの受付を終了致しました。

| 日時 |

|

|---|---|

| 定員 | 20名 |

| 場所 | 水江研修室 倉敷水江170番地 地図はこちら |

| 料金 | 24,200円(税込み) |

概要1

科目概要:

サイバー攻撃は、日本でも頻繁にマスコミで報道されるようになっているが、工場の操業や安全にも関わる問題になってきている。また、サイバーセキュリティはビジネスにとっても必須なものになっており、その対策によっては、操業や取引の停止につながる問題になっている。

本講座では、まず、サイバーセキュリティに関する最新動向を学んでいただき、必要性を理解していただく。そして、具体的なサイバー攻撃の被害と復旧を演習として体験することで、企業のほぼすべての社員、さらにサプライチェーンにも関わる問題であることを認識していただき、その課題を抽出し、共有する方法を学んでいただく。さらに、サイバー攻撃のリスク解析、対策立案に対するリスクベースアプローチも、具体的な例題を用いての演習を通じて学んでいただく。盛りだくさんの内容になっているが、ぜひ、それらの問題意識を職場に持ち帰り、安心安全な職場の実現とともに、サイバーセキュリティ対策を競争力強化として取り組む端緒となることを期待している。

研修目標(科目全般):

本講座では、サイバーセキュリティ対策の必要性を理解して、これだけのことはしていますというチェックシートではなく、リスクを下げるという実効性のある対策を検討するアプローチを理解する。そして、その問題意識を職場で共有できることをめざす。

対象とする研修参加者:

製造装置のリスクマネジメントを担っているマネージャーまたはリーダー的エンジニア、HAZOPチームの主要メンバーまたはその候補者、製造部門・環境安全部門や設備管理部門等で自主保安に関わるリーダー的エンジニア。

科目の特徴:

わが国のコンビナートが生産拠点としての活動を維持し、国際競争力を強化していくためには、カーボンニュートラルへの取り組みを通じて、生産体制を根本的に改変する必要がある。水素・アンモニアの利活用やケミカルリサイクルなどの最新動向に目を向け、具体的なコンビナートにおける事業連携の施策を検討、考察するための教材を新たに開発する。

研修に必要な期間: 基本的にはグループワークが中心で、講義の内容をグループで話し合い、自分の考えやこれからの行動について話してもらい、会社での実践に繋げていく。

受講生数:20名

講師:名古屋工業大学 ものづくりDX研究所 橋本 芳宏

ティーチング・メソッド:座学、演習とグループワーク、グループコーチング

概要2

各コマ概要:

コマ1:最近のサイバー攻撃の動向とビジネスでのサイバーセキュリティの必要性(座学)

(1) 最近の安全や操業を破綻させるサイバー攻撃の動向の紹介

(2) ビジネス面でのサイバーセキュリティに関する規制や罰則の動向

(3) セキュリティ対策の基本 CyberSecurityFramework

コマ2:インシデント対応演習 IMANE-CARD(演習)

サイバー攻撃の被害が発生する前に、備えておくべき対策を検討するとき、サイバー攻撃が起こったらどんな事態が発生しうるのかを疑似体験することは重要である。机上での体験でも、それを繰り返すことで、想像力が高まり、想定外が不可避なサイバー攻撃に対しても、早期に検知し、被害を軽減し、復旧をはかるレジリンスの向上につながると期待できる。そして、演習では、参加者各自が、自らの課題を抽出し、周囲と共有し、今後の取り組みとすることが望まれる。その机上演習の一例を体験し、社内での活動につなげていただきたい。

コマ3:HAZOPとCS-HAZOP(座学)

サイバーセキュリティ対策というと、USBを禁止していますとか、やっていることの説明になることが多い。コンプライアンスの面で、チェックシートでの説明も有効ではあるが、本来、それらの対策が、回避したい事態に対して、どう有効なのかを説明すべきあろう。どのような事態を想定して、どのような対策をするのかという安全の面でのリスクベースアプローチとしてのHAZOPと対比した形で、サイバーセキュリティを検討するCyberSecurity HAZOPを紹介する。

コマ4:CS-HAZOP演習(演習)

仮想企業を用いて、CS-HAZOPを実際に、グループワークとして実施していただく。実際に、作成する作業を通じて、さまざまな気づきが得られるように議論を進めていただく。

(1) HAZOPが網羅性を期待できるアプローチである理由

(2) サイバー攻撃だからといって、HAZOPで洗い出せない事態は発生し得ないこと

(3) 安全解析は網羅的であっても、安全対策は単一故障を仮定していて

サイバー攻撃に対する防御としては不十分であること

(サイバー攻撃は、独立防護層すべての層を破壊できる!)

(4) コントローラの誤動作が、サイバーセキュリティの脅威分析と安全解析をつなぐ端点

(5) 安全対策にもサイバー攻撃に対して有用なものあることも評価すべき

(6) リスク評価は、あくまで主体的であり、操業者の表明でしかありえない。説明責任が主目的

(7) むずかしさを指摘して、できないことを並べてもなにも進めない。どうにかするという精神が重要であり、まずは、可視化して議論できるようにすることが大事。

昼食があります

お申し込みの受付を終了致しました。